Как вылечить от криптолокер

Как правило, вымогатели не являются чем-то уж особо страшным. Однако их новая разновидность, например CryptoLocker, вызывает особую тревогу, так как эти преступники не просто запугивают, а на самом деле шифруют содержимое вашего компьютера при помощи сильной криптографии.

Если вы до сих пор не в курсе, то существует целый ряд программ-вымогателей, которые при заражении какого-либо компьютера сообщают его хозяину, что система якобы заблокирована. И для разблокировки нужно заплатить выкуп. Понятно, что нет никакой гарантии, что этот выкуп как-то поможет. Иногда компьютер остается заблокированным и после перечисления дани по указанному адресу. А сам факт выкупа только подстегивает вымогателей на дальнейшее вытягивание денег из хозяина. Но от большинства программ такого плана легко избавиться с помощью антивируса или специальных утилит, а вот с CryptoLocker нет легких рецептов. Он шифрует ваши файлы, и никакого простого способа расшифровки нет.

CryptoLocker на самом деле шифрует содержимое вашего компьютера при помощи сильной криптографии.

Мы пишем о многих серьезных угрозах здесь, которые или сами по себе интересны, или же вы уже слышали о них в новостях. Нам очень хочется объяснить вам, как эти угрозы работают и что из себя представляют. О способах борьбы тоже рассказываем. Однако если многие угрозы не вызывают у нас особых опасений, поскольку они легко лечатся, то в случае с криптолокерами все гораздо неприятнее. Без правильно хранимых резервных копий CryptoLocker способен свести на нет плоды недельной, месячной или годичной работы.

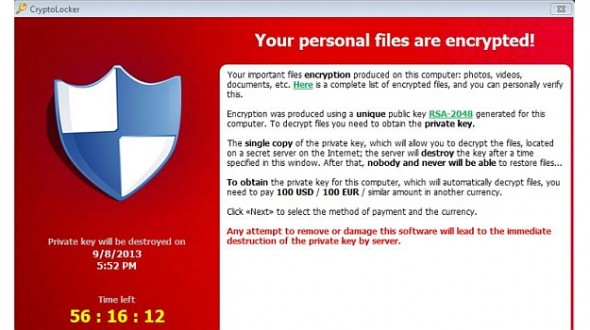

Совсем неудивительно, что некоторые жертвы, компьютеры которых были заблокированы, после оплаты выкупа так и не получали ключа разблокировки. Хотя, по некоторым сообщениям, хакеры все же стали рассылать ключи-дешифраторы. На данный момент известно о нескольких группах, использующих атаки на основе CryptoLocker. Об одной такой группе я написал в прошлом месяце. Заражению и шифровке подвергались фотографии, видео, документы и многое другое. Атакующие даже присылали жертвам полные списки заблокированных файлов. Для блокировки использовалось асимметричное шифрование RSA-2048 с уникальным для каждого компьютера секретным ключом. Вымогатели выводили на экран жертвы информацию о том, что этот ключ действителен всего лишь три дня, после чего уничтожается. И если за это время жертва не выкупала ключ, то данные восстановить уже было никак нельзя. Кстати, обычная сумма выкупа составляет $300, которые можно перевести различными способами, в том числе и биткоинами.

Масштаб угрозы оказался таким, что в дело включилась группа US-CERT (центр реагирования на компьютерные инциденты). Именно этой группе поручено изучить и проанализировать все аспекты возникшей угрозы. Группа подтвердила высокую опасность криптолокеров, однако рекомендовала в любом случае не платить выкупа вымогателям.

По большей части CryptoLocker распространяется через фишинговые письма, причем в ряде случаев используются письма от известных компаний. Например, службы отслеживания посылок и уведомлений UPS или Federal Express. По словам Костина Райю из «Лаборатории Касперского», эта угроза в первую очередь направлена на пользователей из США, Великобритании, а также Индии, Канады, Франции и Австралии.

Некоторые версии CryptoLocker, как сообщается, способны шифровать не только локальные файлы, но также подключенные съемные хранилища. Например, опасности могут подвергаться USB-флешки, переносные жесткие диски, карты памяти, а также сетевые устройства и облачные хранилища, которые могут синхронизировать данные локального диска с серверами. US-CERT предупреждает также, что этот вредонос может передаваться в локальной сети от машины к машине, поэтому необходимо незамедлительно отключать инфицированный компьютер от сети.

Авторитетный исследователь безопасности и журналист Брайан Кребс рассказал не так давно, что вымогатели увеличили 72-часовой срок на более длинный из-за нежелания терять большие деньги, которые жертвы не могут по разным причинам быстро заплатить. Например, не могут быстро разобраться с тем, как платить через Bitcoin или MoneyPak. В этом случае «контрольный срок» остается в силе, но ключ не уничтожается по его окончании. Правда, за просроченный ключ придется заплатить в 5–10 раз больше.

Лоуренс Абрамс с сайта о технической поддержке BleepingComputer.com, на которого в своей статье как раз и ссылается Кребс, утверждает, что у ряда физических и юридических лиц просто нет выбора, кроме как заплатить этот выкуп. Я же с этим не согласен — это должно быть делом принципа. Если вы будете платить выкуп, то это только подстегнет злоумышленников на дальнейшие вымогательства. Поэтому рекомендую, не откладывая в долгий ящик, сделать резервную копию системы и всех ценных данных прямо сейчас, а также делать такие копии регулярно. И не держите хранилище с этими копиями постоянно подключенным к вашему компьютеру. И если вы заразились этой гадостью, то просто вылечите ее (это несложно, в отличие от расшифровки файлов) и только тогда подключите диск с резервной копией к машине и восстановитесь.

Некоторые антивирусы, к сожалению, удаляют CryptoLocker уже после того, как файлы зашифрованы. В этом случае если у жертвы и возникло желание отправить вымогателям выкуп, то сделать это уже проблематично. Кстати, интересное решение этой проблемы придумали сами авторы криптолокера. Они стали использовать в качестве информации о себе системные обои. В этом случае у жертвы даже после удаления криптолокера на обоях оставалась информация о том, где заново скачать себе вирус, чтобы расшифровать свою информацию.

Хорошие новости для пользователей Kaspersky Internet Security состоят в том, что мы блокируем все модификации CryptoLocker еще до запуска, поэтому не даем им шанса на захват системы.

Источник

Дешифратор Cryptolocker

Мы уже писали как бороться с вирусами вымогателям, такими как Винлокер и другие. С тех пор прошло много времени, вирусы вымогатели видоизменились и распространяются в сети с бешеной скоростью.

Антивирусные компании не всегда в силах найти быстрое решение для удаления такого вредоносного ПО, и пользователи остаются один на один со своими проблемами. Для того чтобы вам не приходилось бороться с вирусами-вымогателями интересуйтесь компьютерной безопасностью.

На самом деле бороться с вирусами-вымогателями — это не тематика нашего сайта. Но я решил сделать исключение, так как большое количество людей спрашивают на форумах и пытаются найти решение этой проблемы.

Что такое CryptoLocker ?

CryptoLocker — это вредоносная программа, которая относится к разряду так называемых вирусов «вымогателей», наподобие известного Winlocker. Вредонос шифрует файлы на компьютере и требует оплаты некой денежной суммы — «вознаграждения», прежде чем скачает с сервера секретный ключ для расшифровки файлов.

- Вирус написан на C++.

- Алгоритм шифрования ключа RSA-2048 в CryptoLocker и RSA-1024 в новой версии CryptoLocker 2.0.

- Алгоритм шифрования файла AES и 3DES в CryptoLocker 2.0.

- Определяется антивирусами как Win32/Filecoder.BQ

- Оплата через Bitcoin

Как происходит заражение вирусом?

Как показано на статистике ниже, наиболее всего Cryptolocker активен в Канаде и США. Это обусловлено тем что, население в этих странах является наиболее платежеспособным. Также это обусловлено тем, что население этих стран более наивно, они чаще открывают спам и запускают неизвестные файлы. А как известно основным источником заражения был как раз спам.

Тактику злоумышленники выбрали очень хорошо. Преступникам очень легко заполучить деньги, ведь многие пользователи склонны перевести необходимую сумму только чтобы вернуть доступ к своим важным файлам, фотографиям и документам.

Как бесплатно расшифровать Cryptolocker?

На днях открылся специальный сайт DecryptCryptoLocker, где пользователи которые заразились вирусом Cryptolocker смогут обойтись без оплаты, и используя специальный ключ и специальную утилиту дешифровать файлы, которые были зашифрованы вирусом CryptoLocker. Авторы проекта, не очень известные антивирусные компании Fox-IT и FireEye.

Cryptolocker

Cryptolocker

В результате совместной операции компании Fox-IT и FireEye смогли заполучить некоторое количество секретных крипто-ключей, которые применяет CryptoLocker для зашифровки файлов. На вышеупомянутом сайте пострадавшие от вируса пользователи могут применить данные ключи, чтобы расшифровать свои файлы без оплаты вознаграждения злоумышленникам.

Для того чтобы расшифровать файлы нам потребуется загрузить на сайт DecryptCryptoLocker какой-нибудь зашифрованный файл. Желательно чтоб этот файл не содержал важной для вас информации. При этом надо указать ваш действующий почтовый адрес. После анализа файла, вам на почту придет специальный ключ.

Cryptolocker

Cryptolocker

Теперь надо загрузить маленькую утилиту Decryptolocker. После того как вы загрузили и запустили программу, запускаем команду:

Decryptolocker.exe –key “<key>” <Lockedfile.doc>

Так как в сети встречается немалое количество разновидностей вируса CryptoLocker, данный сервис не в силах гарантировать работоспособность для них всех, но для основной массы вирусов вымогателей CryptoLocker он всё-таки работает.

Если вам помогло и вы смогли дешифровать файлы и избавиться от вируса вымогателя, напишите комментарий, чтобы другие посетители знали, что действительно эффективно в борьбе с вирусом CryptoLocker, а что нет. И отблагодарите нас нажав на одну из кнопок вашей социальной сети.

Вам будет интересно узнать:

Как зашифровать и скрыть файлы

Источник

CryptoLocker – это новое семейство программ-вымогателей (ransomware), чья бизнес-модель (да, вредоносные программы – это бизнес для кого-то!) основана на вымогательстве денег у пользователей. Эта программа продолжает тенденцию, начатую другой печально известной вредоносной программой, которая также вымогает деньги у своих жертв – так называемый «Полицейский вирус», который просит пользователей заплатить «штраф» за разблокировку их компьютеров. Однако, в отличие от «полицейского вируса», CryptoLocker взламывает документы пользователей и просит их заплатить выкуп (с очень ограниченным сроком платежа).

Установка вредоносной программы

CryptoLocker использует техники социальной инженерии, чтобы заставить пользователя запустить эту программу. Если говорить более конкретно, то жертва получает по электронной почте письмо с ZIP-файлом, защищенным паролем, якобы от логистической компании.

Троян запускается в тот момент, когда пользователь открывает вложенный ZIP-файл, вводя пароль, указанный в сообщении, в надежде открыть содержащийся в архиве PDF-файл. CryptoLocker использует возможности стандартной возможности Windows скрывать расширения в названиях файлов, чтобы скрыть реальное расширение.EXE у вредоносного файла.

Как только жертва запускает его, троян «садится» в память компьютера и выполняет следующие действия:

- Сохраняет себя в папку с профилем пользователя (AppData, LocalAppData).

- Добавляет ключ в реестр, чтобы гарантировать запуск программы при каждом включении компьютера.

- Запускает два процесса: один процесс является основным, а второй предназначен для защиты основного процесса от его прекращения.

Шифрование файлов

Торян генерирует случайный симметричный ключ для каждого файла, который он собирается шифровать, после чего шифрует содержимое файла с помощью алгоритма AES, используя данный ключ. Затем программа шифрует случайный ключ, используя алгоритм шифрования с помощью ассиметричного открытого-закрытого ключа (RSA) и ключи длиной более 1024 бит (мы видели образцы, которые использовали ключи длиной 2048 бит), и добавляет его в зашифрованный файл. Таким образом, троян гарантирует, что только владелец закрытого ключа RSA сможет получить случайный ключ, который был использован для зашифровки файла. Кроме того, т.к. компьютерные файлы перезаписываются, то невозможно получить доступ к ним с использованием специальных методов.

После запуска первое, что делает троян, – это получает открытый ключ (PK) со своего сервера C&C. Чтобы найти активный сервер C&C, троян включает в себя алгоритм генерации доменов (DGA), известный как «Вихрь Мерсенна» (Mersenne twister) для генерации случайных доменных имен. Этот алгоритм использует текущую дату за основу и способен генерировать до 1000 различных доменов фиксированного размера каждый день.

После того как троян скачал PK, он сохраняет его в следующем ключе реестра Windows: HKCUSoftwareCryptoLockerPublic Key. Затем он начинает шифрование файлов на жестком диске компьютера, а также на каждом сетевом диске зараженного пользователя, к которому получает доступ.

CryptoLocker не шифрует каждый найденный файл, а он шифрует только неисполняемые файлы с расширениями, содержащимися в коде вредоносной программы:

Дополнительно, CryptoLocker логирует каждый зашифрованный файл в следующий ключ реестра:

HKEY_CURRENT_USERSoftwareCryptoLockerFiles

Когда троян заканчивает шифрование каждого файла, который удовлетворяет вышеперечисленным условиям, он показывает следующее сообщение, в котором просит пользователя заплатить выкуп, ограничивая время на отправку платежа тем периодом, пока закрытый ключ не будет уничтожен автором вредоносной программы.

Любопытно, что вредоносная программа не просит у пользователей одной и той же суммы денег, но содержит свою собственную таблицу конверсии валют.

Как защититься от CryptoLocker

Данная вредоносная программа распространяется по электронной почте с использованием техник социальной инженерии. Следовательно, наши рекомендации могут быть такими:

- Быть предельно осторожным с электронными письмами от отправителей, которых Вы не знаете, особенно в тех случаях, когда письмо содержит вложенные файлы.

- Отключить скрытые расширения файлов в Windows, что также поможет вам своевременно распознать данный тип атаки.

- Мы хотели бы напомнить Вам о необходимости наличия системы резервного копирования для критически важных файлов. Она поможет Вам смягчить ущерб, вызванный не только инфекциями со стороны вредоносных программ, но и различными проблемами с компьютером и его комплектующими, а также другими причинами.

- Если Вы заразились и не имеете резервных копий Ваших файлов, мы все же рекомендуем Вам не платить выкуп. Это НИКОГДА не было хорошим решением, т.к. превращает вредоносные программы в высоко прибыльный бизнес, что будет только способствовать расцвету этого типа атак.

Panda Security в России

+7(495)105 94 51, marketing@rus.pandasecurity.com

https://www.pandasecurity.com

Данный материал является частной записью члена сообщества Club.CNews.

Редакция CNews не несет ответственности за его содержание.

Источник

Что такое CryptoLocker

Что такое CryptoLocker

Скачать утилиту для удаления CryptoLocker

Скачать утилиту для удаления CryptoLocker

Удалить CryptoLocker вручную

Удалить CryptoLocker вручную

Получить проффесиональную тех поддержку

Получить проффесиональную тех поддержку

Читать комментарии

Читать комментарии

Описание угрозы

Название угрозы

Имя исполняемого файла:

Тип угрозы:

Поражаемые ОС:

CryptoLocker

(randomname).exe

Virus

Win32 (Windows XP, Windows Vista, Windows Seven, Windows 8)

Метод заражения CryptoLocker

CryptoLocker копирует свои файл(ы) на ваш жёсткий диск. Типичное имя файла (randomname).exe. Потом он создаёт ключ автозагрузки в реестре с именем CryptoLocker и значением (randomname).exe. Вы также можете найти его в списке процессов с именем (randomname).exe или CryptoLocker.

Если у вас есть дополнительные вопросы касательно CryptoLocker, пожалуйста, заполните эту форму и мы вскоре свяжемся с вами.

Скачать утилиту для удаления

Скачайте эту программу и удалите CryptoLocker and (randomname).exe (закачка начнется автоматически):

* SpyHunter был разработан американской компанией EnigmaSoftware и способен удалить удалить CryptoLocker в автоматическом режиме. Программа тестировалась на Windows XP, Windows Vista, Windows 7 и Windows 8.

Функции

Удаляет все файлы, созданные CryptoLocker.

Удаляет все файлы, созданные CryptoLocker.

Удаляет все записи реестра, созданные CryptoLocker.

Удаляет все записи реестра, созданные CryptoLocker.

Программа способна защищать файлы и настройки от вредоносного кода.

Программа способна защищать файлы и настройки от вредоносного кода.

Программа может исправить проблемы с браузером и защищает настройки браузера.

Программа может исправить проблемы с браузером и защищает настройки браузера.

Удаление гарантированно – если не справился SpyHunter предоставляется бесплатная поддержка.

Удаление гарантированно – если не справился SpyHunter предоставляется бесплатная поддержка.

Антивирусная поддержка в режиме 24/7 входит в комплект поставки.

Антивирусная поддержка в режиме 24/7 входит в комплект поставки.

Скачайте утилиту для удаления CryptoLocker от российской компании Security Stronghold

Если вы не уверены какие файлы удалять, используйте нашу программу Утилиту для удаления CryptoLocker.. Утилита для удаления CryptoLocker найдет и полностью удалит CryptoLocker и все проблемы связанные с вирусом CryptoLocker. Быстрая, легкая в использовании утилита для удаления CryptoLocker защитит ваш компьютер от угрозы CryptoLocker которая вредит вашему компьютеру и нарушает вашу частную жизнь. Утилита для удаления CryptoLocker сканирует ваши жесткие диски и реестр и удаляет любое проявление CryptoLocker. Обычное антивирусное ПО бессильно против вредоносных таких программ, как CryptoLocker. Скачать эту упрощенное средство удаления специально разработанное для решения проблем с CryptoLocker и (randomname).exe (закачка начнется автоматически):

Функции

Удаляет все файлы, созданные CryptoLocker.

Удаляет все файлы, созданные CryptoLocker.

Удаляет все записи реестра, созданные CryptoLocker.

Удаляет все записи реестра, созданные CryptoLocker.

Программа может исправить проблемы с браузером.

Программа может исправить проблемы с браузером.

Иммунизирует систему.

Иммунизирует систему.

Удаление гарантированно – если Утилита не справилась предоставляется бесплатная поддержка.

Удаление гарантированно – если Утилита не справилась предоставляется бесплатная поддержка.

Антивирусная поддержка в режиме 24/7 через систему GoToAssist входит в комплект поставки.

Антивирусная поддержка в режиме 24/7 через систему GoToAssist входит в комплект поставки.

Наша служба поддержки готова решить вашу проблему с CryptoLocker и удалить CryptoLocker прямо сейчас!

Оставьте подробное описание вашей проблемы с CryptoLocker в разделе Техническая поддержка. Наша служба поддержки свяжется с вами и предоставит вам пошаговое решение проблемы с CryptoLocker. Пожалуйста, опишите вашу проблему как можно точнее. Это поможет нам предоставит вам наиболее эффективный метод удаления CryptoLocker.

Как удалить CryptoLocker вручную

Эта проблема может быть решена вручную, путём удаления ключей реестра и файлов связанных с CryptoLocker, удалением его из списка автозагрузки и де-регистрацией всех связанных DLL файлов. Кроме того, отсутствующие DLL файлы должны быть восстановлены из дистрибутива ОС если они были повреждены CryptoLocker.

Чтобы избавиться от CryptoLocker, вам необходимо:

1. Завершить следующие процессы и удалить соответствующие файлы:

- (randomname).exe

Предупреждение: вам необходимо удалить только файлы, контольные суммы которых, находятся в списке вредоносных. В вашей системе могут быть нужные файлы с такими же именами. Мы рекомендуем использовать Утилиту для удаления CryptoLocker для безопасного решения проблемы.

2. Удалите следующие папки:

- (randomname)

3. Удалите следующие ключи иили значения ключей реестра:

- Key: HKEY_CURRENT_USERSoftwareMicrosoftWindowsCurrentVersionRun

Value: Cryptolocker- Key: HKEY_CURRENT_USERSoftwareMicrosoftWindowsCurrentVersionRunOnce

Value: Cryptolocker

Предупреждение: Если указаны значения ключей реестра, вы должны удалить только указанные значения и оставить сами ключи нетронутыми. Мы рекомендуем использовать Утилиту для удаления CryptoLocker для безопасного решения проблемы.

Как предотвратить заражение рекламным ПО? Мы рекомендуем использовать Adguard:

4. Сбросить настройки браузеров

CryptoLocker иногда может влиять на настройки вашего браузера, например подменять поиск и домашнюю страницу. Мы рекомендуем вам использовать бесплатную функцию “Сбросить настройки браузеров” в “Инструментах” в программе Spyhunter Remediation Tool для сброса настроек всех браузеров разом. Учтите, что перед этим вам надо удалить все файлы, папки и ключи реестра принадлежащие CryptoLocker. Для сброса настроек браузеров вручную используйте данную инструкцию:

Для Internet Explorer

Если вы используете Windows XP, кликните Пуск, и Открыть. Введите следующее в поле Открыть без кавычек и нажмите Enter: “inetcpl.cpl”.

Если вы используете Windows 7 или Windows Vista, кликните Пуск. Введите следующее в поле Искать без кавычек и нажмите Enter: “inetcpl.cpl”.

Выберите вкладку Дополнительно

Под Сброс параметров браузера Internet Explorer, кликните Сброс. И нажмите Сброс ещё раз в открывшемся окне.

Выберите галочку Удалить личные настройки для удаления истории, восстановления поиска и домашней страницы.

После того как Internet Explorer завершит сброс, кликните Закрыть в диалоговом окне.

Предупреждение: В случае если это не сработает используйте бесплатную опцию Сбросить настройки браузеров в Инструменты в программе Spyhunter Remediation Tool.

Для Google Chrome

Найдите папку установки Google Chrome по адресу: C:Users”имя пользователя”AppDataLocalGoogleChromeApplicationUser Data.

В папке User Data, найдите файл Default и переименуйте его в DefaultBackup.

Запустите Google Chrome и будет создан новый файл Default.

Настройки Google Chrome сброшены

Предупреждение: В случае если это не сработает используйте бесплатную опцию Сбросить настройки браузеров в Инструменты в программе Spyhunter Remediation Tool.

Для Mozilla Firefox

Откройте Firefox

В меню выберите Помощь > Информация для решения проблем.

Кликните кнопку Сбросить Firefox.

После того, как Firefox завершит, он покажет окно и создаст папку на рабочем столе. Нажмите Завершить.

Предупреждение: Так вы потеряте выши пароли! Рекомендуем использовать бесплатную опцию Сбросить настройки браузеров в Инструменты в программе Spyhunter Remediation Tool.

Информация предоставлена: Aleksei Abalmasov

Следующее описаниее: HDVidCodec »

« Вернуться в каталог

Источник