Вирус переименовал файлы как вылечить

В последнее время наблюдается всплеск активности нового поколения вредоносных компьютерных программ. Появились они достаточно давно (6 – 8 лет назад), но темпы их внедрения достигли своего максимума именно сейчас. Все чаще можно столкнуться с тем, что вирус зашифровал файлы.

Уже известно, что это не просто примитивные вредоносные ПО, к примеру, блокирующие компьютер (вызывающие появление синего экрана), а серьезные программы, нацеленные на повреждение, как правило, бухгалтерских данных. Они шифруют все имеющиеся файлы, находящиеся в пределах досягаемости, включая данные 1С бухгалтерии, docx, xlsx, jpg, doc, xls, pdf, zip.

Особая опасность рассматриваемых вирусов

Она заключается в том, что при этом применяется RSA-ключ, который привязан к конкретному компьютеру пользователя, ввиду чего универсальный дешифратор (декриптор) отсутствует. Вирусы, активизированные в одном из компьютеров, могут не сработать в другом.

Опасность также еще в том, что уже более года в Интернете размещены готовые программы-строители (билдеры), позволяющие разработать такого рода вирус даже кулхацкерам (личностям, считающим себя хакерами, но при этом не изучающим программирование).

В настоящее время появились более мощные их модификации.

Способ внедрения данных вредоносных программ

Рассылка вируса производится целенаправленно, как правило, в бухгалтерию компании. Сначала осуществляется сбор е-мейлов отделов кадров, бухгалтерий из таких баз данных, как, например, hh.ru. Далее производится рассылка писем. Они чаще всего содержат просьбу касаемо принятия на определенную должность. К такому письму прикреплен файл с резюме, внутри которого реальный документ с имплантированным OLE-объектом (pdf-файл с вирусом).

В ситуациях, когда сотрудники бухгалтерии сразу запускали данный документ, после перезагрузки происходило следующее: вирус переименовал и зашифровал файлы, а затем самоликвидировался.

Такого рода письмо, как правило, адекватно написано и отправлено с неспамерского ящика (имя соответствует подписи). Вакансия всегда запрашивается исходя из профилирующей деятельности компании, ввиду чего подозрения не возникают.

Ни лицензионный “Касперский” (антивирусная программа), ни “Вирус Тотал” (онлайн-сервис проверки вложений на вирусы) не могут обезопасить компьютер в рассматриваемом случае. Изредка некоторые антивирусные программы при сканировании выдают, что во вложении находится Gen:Variant.Zusy.71505.

Как избежать заражения данным вирусом?

Следует проверять каждый полученный файл. Особое внимание уделяется вордовским документам, которые имеют внедренные pdf.

Варианты «зараженных» писем

Их достаточно много. Самые распространенные варианты того, как вирус зашифровал файлы, представлены ниже. Во всех случаях на электронную почту приходят следующие документы:

- Уведомление касательно начала процесса рассмотрения поданного на конкретную компанию судебного иска (в письме предлагается проверить данные посредством перехода по указанной ссылке).

- Письмо из ВАС РФ о взыскании долга.

- Сообщение из Сбербанка относительно увеличения существующей задолженности.

- Уведомление о фиксации нарушения ПДД.

- Письмо из Коллекторского агентства с указанием максимально возможной отсрочки платежа.

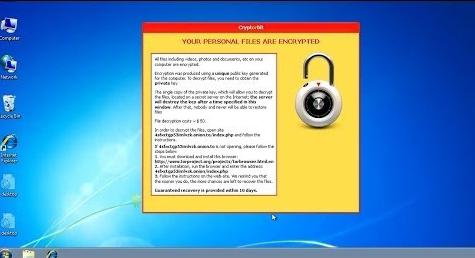

Уведомление о шифровании файлов

Оно после заражения появится в корневой папке диска С. Иногда во все каталоги с поврежденным текстом помещаются файлы типа ЧТО_ДЕЛАТЬ.txt, CONTACT.txt. Там пользователя информируют о шифровании его файлов, которое осуществлено посредством надежных криптостойких алгоритмов. А также его предупреждают о нецелесообразности применения сторонних утилит, так как это может привести к окончательному повреждению файлов, что, в свою очередь, приведет к невозможности их последующей расшифровки.

В уведомлении рекомендуется оставить компьютер в неизменном состоянии. В нем указано время хранения предоставленного ключа (как правило, это 2 суток). Прописана точная дата, после которой любого рода обращения будут игнорироваться.

В конце предоставляется е-мейл. Там также говорится, что пользователь должен указать свой ID и что любое из нижеперечисленных действий может привести к ликвидации ключа, а именно:

- оскорбления;

- запрос реквизитов без дальнейшей оплаты;

- угрозы.

Как расшифровать файлы, зашифрованные вирусом?

Данного рода шифрование весьма мощное: файлу присваивается такое расширение, как perfect, nochance и пр. Взломать просто невозможно, однако можно попробовать подключить криптоаналитику и отыскать лазейку (в некоторых ситуациях поможет Dr. WEB).

Существует еще 1 способ, как восстановить зашифрованные вирусом файлы, но он подходит не ко всем вирусам, к тому же потребуется вытащить исходный exe вместе с данной вредоносной программой, что достаточно нелегко осуществить после самоликвидации.

Просьба вируса касаемо введения специального кода – незначительная проверка, так как файл к этому моменту уже имеет дешифратор (код от, так сказать, злоумышленников не потребуется). Суть данного способа – вписывание в проникший вирус (в само место сравнения вводимого кода) пустых команд. Результат – вредоносная программа сама запускает дешифровку файлов и тем самым их полностью восстанавливает.

В каждом отдельном вирусе своя специальная функция шифрования, ввиду чего сторонним экзешником (файлом формата exe) расшифровать не получится, или же можно попробовать подобрать вышеуказанную функцию, для чего необходимо все действия осуществлять на WinAPI.

Вирус зашифровал файлы: что делать?

Для проведения процедуры дешифровки потребуется:

- Совершить бэкап (резервное копирование имеющихся файлов). По окончании дешифровки все удалится само по себе.

- На компьютере (зараженном) необходимо запустить данную вредоносную программу, затем дождаться, когда появится окно, содержащее требование касаемо введения кода.

- Далее потребуется запустить из приложенного архивного файла Patcher.exe.

- Следующим шагом является введение номера процесса вируса, после чего надо нажать кнопку «Энтер».

- Появится сообщение «patched», что означает затирание команд сравнения.

- Далее следует в поле введения кода набрать любые символы, а затем нажать кнопку «Ок».

- Вирус начинает процесс дешифровки файлов, по окончании которого он сам себя ликвидирует.

Как избежать потери данных из-за рассматриваемого вредоносного ПО?

Стоит знать, что в ситуации, когда вирус зашифровал файлы, для процесса их дешифровки потребуется время. Важным моментом выступает то, что в вышеупомянутом вредоносном ПО существует ошибка, позволяющая сохранить часть файлов, если быстро обесточить компьютер (выдернуть вилку из розетки, выключить сетевой фильтр, вытащить батарею в случае с ноутбуком), как только появится большое количество файлов с ранее указанным расширением.

Еще раз следует подчеркнуть, что главное – это постоянно создавать резервное копирование, но не в другую папку, не на съемный носитель, вставленный в компьютер, так как данная модификация вируса доберётся и до этих мест. Стоит сохранять бэкапы на другом компьютере, на винчестер, который постоянно не присоединен к компьютеру, и в облако.

Относиться следует с подозрением ко всем документам, которые приходят на почту от неизвестных лиц (в виде резюме, накладной, Постановления из ВАС РФ или налоговой и др.). Не надо их запускать на своем компьютере (для этих целей можно выделить нетбук, не содержащий важных данных).

Вредоносная программа *.paycrypt@gmail.com: способы устранения

В ситуации, когда вышеуказанный вирус зашифровал файлы cbf, doc, jpg и т. д., существует всего три варианта развития события:

- Самый простой способ избавиться от него – удалить все зараженные файлы (это приемлемо, если только данные не особо важные).

- Зайти в лабораторию антивирусной программы, к примеру, Dr. WEB. Выслать разработчикам несколько зараженных файлов обязательно вместе с ключом для дешифровки, находящегося на компьютере в качестве KEY.PRIVATE.

- Самый затратный способ. Он предполагает оплату запрошенной хакерами суммы за дешифрование зараженных файлов. Как правило, стоимость данной услуги в пределах 200 – 500 долл. США. Это приемлемо в ситуации, когда вирус зашифровал файлы крупной компании, в которой ежедневно протекает существенный информационный поток, и данная вредоносная программа может за считаные секунды нанести колоссальный вред. В связи с этим оплата – самый быстрый вариант восстановления зараженных файлов.

Иногда результативным оказывается и дополнительный вариант. В случае когда вирус зашифровал файлы (paycrypt@gmail_com либо иное вредоносное ПО), может помочь откат системы на несколько дней назад.

Программа для дешифровки RectorDecryptor

Если вирус зашифровал файлы jpg, doc, cbf и т. п., то может помочь специальная программа. Для этого сначала потребуется зайти в автозагрузки и отключить все, кроме антивируса. Далее необходимо перезагрузить компьютер. Просмотреть все файлы, выделить подозрительные. В поле под названием «Команда» указано месторасположение конкретного файла (внимание уделять стоит приложениям, не имеющим подписи: производитель – нет данных).

Все подозрительные файлы надо удалить, после чего потребуется почистить кэши браузеров, временные папки (для этого подойдет программа CCleaner).

Чтобы приступить к дешифровке, необходимо скачать вышеуказанную программу. Затем запустить ее и нажать кнопку «Начать проверку», указав измененные файлы и их расширение. В современных версиях данной программы можно указать лишь сам зараженный файл и нажать кнопку «Открыть». После этого файлы будут расшифрованы.

Впоследствии утилита автоматически осуществляет проверку всех компьютерных данных, включая файлы, находящиеся на присоединенном сетевом диске, и дешифрует их. Данный процесс восстановления может занять несколько часов (в зависимости от объема работы и быстродействия компьютера).

В итоге все поврежденные файлы будут расшифрованы в ту же самую директорию, где они находились первоначально. В завершение останется лишь удалить все имеющиеся файлы с подозрительным расширением, для чего можно проставить галочку в запросе «Удалять зашифрованные файлы после успешной расшифровки», нажав предварительно кнопку «Изменить параметры проверки». Однако лучше ее не ставить, так как в случае неудачной дешифровки файлов они могут удалиться, и впоследствии придется их сначала восстанавливать.

Итак, если вирус зашифровал файлы doc, cbf, jpg т. д., не следует торопиться с оплатой кода. Может, он и не понадобится.

Нюансы удаления зашифрованных файлов

При попытке ликвидации всех поврежденных файлов посредством стандартного поиска и последующего удаления может начаться зависание и замедление работы компьютера. В связи с этим для данной процедуры стоит воспользоваться специальной командной строкой. После ее запуска необходимо вписать следующее: del «<диск>:*.<расширение зараженного файла>» /f /s.

Обязательно надо удалить такие файлы, как «Прочти-меня.txt», для чего в той же командной строке следует указать: del «<диск>:*.<имя файла>»/f /s.

Таким образом, можно отметить, что в случае, если вирус переименовал и зашифровал файлы, то не стоит сразу тратить средства на покупку ключа у злоумышленников, сначала стоит попробовать разобраться в проблеме самостоятельно. Лучше вложить деньги в приобретение специальной программы для расшифровки поврежденных файлов.

Напоследок стоит напомнить, что в данной статье рассматривался вопрос касаемо того, как расшифровать файлы, зашифрованные вирусом.

Источник

Читайте, как удалить вирус преобразующий файлы и папки в ярлыки. Как восстановить данные, которые утеряны в результате деятельности такого вируса. Ваши файлы и папки на USB флешке или карте памяти стали ярлыками? USB флешка или карта памяти после подключения к компьютеру отображается как ярлык? Ищете как восстановить данные и удалить вирус, преобразовывающий файлы и папки в ярлыки? Вы используете антивирус, но компьютер все равно был инфицирован? К сожалению не все антивирусы могут защитить вас такого заражения.

Однако в отличие от вирусов шифровальщиков, этот тип вирусов достаточно безобидный и вы легко сможете восстановить данные и удалить сам вирус.

Разновидности вирусов ярлыков

На сегодня наиболее распространены 2 типа вирусов, создающих ярлыки: первые создают ярлыки вместо файлов и папок на флешке или карте памяти, другие создают ярлыки съемных дисков вместо самих флешек, внешних USB дисков и карт памяти.

Названия наиболее распространенных вирусов:

- Bundpil.Shortcu;

- Mal/Bundpil-LNK;

- Ramnit.CPL;

- Serviks.Shortcut;

- Troj/Agent-NXIMal/FakeAV-BW;

- Trojan.Generic.7206697 (B);

- Trojan.VBS.TTE (B);

- Trojan.VBS.TTE;

- VBS.Agent-35;

- VBS.Serviks;

- VBS/Autorun.EY worm;

- VBS/Autorun.worm.k virus;

- VBS/Canteix.AK;

- VBS/Worm.BH;

- W32.Exploit.CVE-2010_2568-1;

- W32.Trojan.Starter-2;

- W32/Sality.AB.2;

- Win32/Ramnit.A virus;

- Worm:VBS/Cantix.A;

Вирус, преобразующий файлы и папки в ярлыки

Этот вирус дублирует ваши файлы и папки, затем прячет и заменяет их. Вирус представляет комбинацию вирусов трояна и червя. Опасность заключается в том, что вы запускаете вирус каждый раз, когда хотите открыть ваш файл или папку. После запуска вирус распространяет себя заражая все большее количество файлов и часто устанавливает дополнительно вредоносное ПО которое может украсть данные о паролях и кредитных картах, сохраненных у вас на компьютере.

Вирус, преобразующий флешки и карты памяти в ярлыки

Это чистокровный троянский вирус, который скрывает любые съемные устройства, подключенные к компьютеру и заменяет их ярлыками этих устройств. Каждый раз кликая по ярлыку вы снова запускаете вирус, который ищет на вашем компьютере финансовую информацию и отправляет ее мошенникам, создавшим вирус.

Что делать в случае заражения

К сожалению не все антивирусы могут вовремя обнаружить опасность и защитить вас от инфицирования. Поэтому наилучшей защитой будет не использовать автоматический запуск съемных устройств и не кликать по ярлыкам файлов, папок или дисков. Будьте внимательны и не кликайте по ярлыкам, которые вы не создавали сами. Вместо двойного клика для открытия диска, кликните по нему правой кнопкой мышки и выберите Развернуть в Проводнике.

Восстановление данных удаленных вирусом

Для надежного восстановления данных удаленных таким типом вирусов используйте Hetman Partition Recovery. Поскольку программа использует низкоуровневые функции по работе с диском, она обойдет вирусную блокировку и прочитает все ваши файлы.

Загрузите и установите программу, затем проанализируйте зараженную флешку или карту памяти. Проведите восстановление информации до очистки носителя от вируса. Наиболее надежным вариантом лечения будет очистка флешки с помощью команды DiskPart, это удалит всю информацию на ней.

Удаление вируса с карты памяти или USB флешки

После восстановления данных с флешки вы можете её полностью очистить с помощью утилиты DiskPart. Удаление всех файлов и форматирование устройства может оставить вирус, который спрячется в загрузочном секторе, таблице разделов или на неразмеченной области диска. Как правильно очистить флешку смотрите в видео.

Удаление вируса с флешки с помощью командной строки

Данный способ не позволяет гарантированно очистить флешку от всех видов вирусов, но сможет удалить вирус, который создает ярлыки вместо файлов. Вам не нужно будет скачивать и устанавливать сторонние утилиты, удаление производится с помощью встроенного в любую версию Windows инструмента.

- Кликните правой кнопкой мышки по меню Пуск и запустите командную строку от имени администратора.

- Введите команду f: и нажмите Enter (где f – это буква флешки зараженной вирусом).

- Введите команду: attrib f:*.* /d /s -h -r –s и нажмите Enter:

- –h: показывает все скрытые файлы на флешке;

- –r: убирает параметр только для чтения;

- –s: убирает параметр системный со всех файлов.

Удаление вируса с компьютера

Наиболее простым и надежным способом очистки компьютера от вируса будет полная переустановка Windows с удалением системного раздела.

Но если вы являетесь опытным пользователем, вы можете опробовать следующий способ:

Отключите запуск вируса при старте Windows в реестре. Нажмите клавиши Win + R, в появившемся окне введите regedit и нажмите Enter. Перейдите к ключу HKEY_CURRENT_USER / Software / Microsoft / Windows / CurrentVersion / Run.

Просмотрите все ключи, которые находятся в этом разделе. Если вы видите необычное название или расположение программы – удалите запись. Часто вирусы прячутся под автоматически сгенерированными названиями, например – sfdWQD234dcfF. Любые ключи, которые запускают VBS, INI, LINK или EXE файлы потенциально опасны. Однако только вы знаете какие программы установлены на компьютере и должны загружаться при старте Windows, поэтому вы должны сами принять решение об удалении того или иного ключа. Для удаления выделите ключ левой кнопкой мышки и удалите его кнопкой Del.

Отключите запуск вируса через службы Windows. Нажмите клавиши Win + R, в появившемся окне введите msconfig и нажмите Enter. В открывшемся окне перейдите на вкладку Службы. Просмотрите их и отключите все подозрительные.

Отключите приложения, запускаемые автоматически через диспетчер задач (для Windows 8и старше). Нажмите Ctrl + Shift + Escи перейдите на вкладку Автозагрузка. Для отключения подозрительного приложения по нему нужно кликнуть правой кнопкой мышки и выбрать Отключить.

Источник: https://hetmanrecovery.com/ru/recovery_news/how-to-remove-virus-creating-shortcuts-to-files-and-folders.htm.

Источник

В современное время не для кого уже не является удивлением тот факт, что компьютер может заразить какого-нибудь программный вирус. Это болезнь века, с которой бороться очень сложно, но все же приходиться.

В современное время не для кого уже не является удивлением тот факт, что компьютер может заразить какого-нибудь программный вирус. Это болезнь века, с которой бороться очень сложно, но все же приходиться.

Самые эффективные в плане вреда программы были разработаны еще лет десять назад, но сегодня наблюдается самый большой всплеск их распространения. Очень многие пользователи персональных компьютеров сегодня сталкиваются с такой проблемой, как зашифровка файлов вирусом.

Многие ИТ-специалисты говорят, что это не просто какие-то самые примитивные вредоносные программные обеспечения, которые могут проявляться в таких неприятных моментах, как блокирование компьютера, а самые что ни на есть серьезнейшие продукты электронного мира, которые порой нацелены на мошенничество в отношении финансовых данных, в частности бухгалтерских сведений.

Такие вирусы могут зашифровать все файлы, которые попадают в их поле зрения, особенно они активны в плане нанесения вреда данным, сохраненным в формате 1С Бухгалтерии, zip, docx, doc, xlsx, xls, jpg, pdf.

В чем заключается опасность подхваченных вирусов?

Все дело в том, что зараженный компьютер, во-первых теряет свою работоспособность, во-вторых, может информацию сохранить, но вы не сможете воспользоваться документами, которые на нем сохранены, они не будут открываться либо они вообще исчезнут бесследно из системы, в – третьих, извлеченной информацией могут воспользоваться недоброжелатели в своих мошеннических целях.

Не все вирусы могут атаковать все компьютеры. То есть, не каждый вид вирусного программного обеспечения может сработать в любом из существующих компов. Есть модели компьютерной техники, которые притягивают к себе, как магнит все самое неприемлемое.

ИТ-специалистами была подмечена тенденция распространения через Интернет новых программ-строителей, так называемых билдеров, которые являются пособиями на тему, как разработать эффективный вредоносный вирус. Этим материалом пользуются все, кому не лень, даже если не имеют никакого отношения к программированию. Вот и посудите сами, какое количество хакеров сегодня может развивать направление разработки всевозможных сюрпризов для пользователей персональных компьютерных устройств, эффективная работа на которых зачастую связана с Интернет ресурсом.

На этот факт можно было бы закрыть глаза и постепенно бороться с примитивом, но сегодня распространяются самые мощные модификации билдеров, а это говорит о том, что процесс не контролируется никем и ничем.

Методы внедрения вирусов в компьютер

Мошенники, разрабатывая вирусы, действуют целенаправленно. Если их продукты нацелены на компьютерную систему солидной компании или организации, то сперва ими собирается конкретная информация, а именно адреса электронной почты сотрудников, зачастую бухгалтерий либо отдела кадров, далее начинается рассылка всевозможных предложений на них. Очень часто такие письма содержат информацию в виде резюме соискателя работы. Естественно само резюме отправляется прикрепленным файлом к письму.

Когда пользователь почтового ящика открывает его для прочтения, находящийся в нем вирусный OLE-объект начинает свое действие. Он оперативно переименовывает файлы, шифрует их и самоудаляется из компьютера. В итоге того, что такого рода письма всегда содержат приличную информацию, касаемо интересов компании, у сотрудников не возникает подозрений, что это может быть вирус.

Такие вредоносные программы не то что живой человек не может распознать, но в этом же бессильны и самые мощные антивирусы, такие как Касперский и Вирус Тотал.

Однако все-таки иные антивирусы могут выдавать информацию о том, что файл может содержать вот это — Gen:Variant.Zusy.71505, что и является проблемой пользователей персональных компьютеров сегодняшнего дня.

Какие меры предпринимать, чтобы избежать заражения компа вирусами билдерами?

Первым и самым эффективным методом борьбы с такими вот электронным штуками является целенаправленная проверка всех присылаемых файлов. Особый акцент нужно делать на проверке именно документов вордовского формата.

Виды зараженных вирусом писем, которые не следует читать, а целенаправленно удалять, после чего сканировать систему на наличие вредоносных программ через антивирус:

— иски в суд;

— взыскание долгов;

— нарушения правил дорожного движения;

— коллекторские предупреждения;

— сообщения из Сбербанка о задолженности.

Как ведут себя вирусы билдеры?

Попадая в систему компьютера и сделав свои нехорошие дела, вирусы выдают уведомление о шифровании файлов. А находится это уведомление в корневой папке диска С и может оно иметь вот такие названия:

— ЧТО_ДЕЛАТЬ.txt;

— CONTACT.txt.

Открывая их, пользователь видит информацию о том, что его файлы на компьютере зашифрованы, утилиты, мол, для их расшифровки строго запрещается применять, поскольку файлы можно вообще впоследствии не восстановить. Такие вот уведомления рекомендуют настоятельно прекратить все попытки работы на компе, оставит его в покое, а через двое суток предоставить на указанный электронный адрес ID компа. Если на указанный электронный ящик будут отправлены оскорбления, возмущения и прочая негативная информация, вирус грозит повредить навсегда работу прибора и не дать возможности файлы расшифровать.

Что делать, если проблема зашифровки файлов на лицо?

Заражение вирусами билдерами очень серьезно, и чтобы исправить все, что творит вирус, нужно изрядно, скажем так, попотеть. А именно: применить криптоаналитику мощного антивируса Dr. WEB и прогнать через него все файлы с форматом perfect либо nochance, либо еще каким-то неизвестным.

Второй способ заключается во внедрение в сам вирусный продукт и прописывание в нем пустых команд, что приведет к тому, что он запустит программу дешифровки всех файлов, конечным результатом которой и будет расшифровка всей информации и ее восстановление.

Воспользоваться вторым способом удается, если из системы все-таки удается выудить необходимый вирусный файл, который даже после ликвидации оставляет свой след в формате файла с расширением exe.

Последовательность второго способа борьбы с вирусами такова:

— создать резервные копии всех файлов системы;

— запустить вирус;

— подождать уведомительных требований вируса;

— запустить предложенный вирусом файл Patcher.exe;

— ввести номер процесса вируса;

— нажать Энтер, после чего на экране появиться уведомление patched, это начало процесса затирания команд сравнения;

— в поле введения кода прописываются непроизвольные символы, которые нужно подтвердить командой Ок.

Выполнив все это по порядку, впоследствии вы сможете наблюдать картину дешифровки вирусом всех ранее им зашифрованных файлов. Окончив дешифровку, он самоликвидируется.

Как не допустить потери данных при лечении компьютера от вирусов билдеров

Чтобы не потерять все данные в случае, если не получиться их самостоятельно расшифровать, все их копии перед запуском процесса вирусной дешифровки нужно сохранять на съемные носители, либо компьютеры, которые не заражены вирусом.

Сохранить от зашифровки файлы можно при обнаружении проблемы обесточиванием компьютерной техники, что остановит процесс действия вируса и даст возможность сохранить часть файлов в неизменном виде.

Никогда не просматривайте файлы от неизвестных вам людей, организаций, несущие какие-то сомнительные предложения.

Вирусное программное обеспечение *.paycrypt@gmail.com

Именно этот вирус атакует компьютерные системы многих известных компаний. Избавиться от него помогает ликвидация зараженных файлов через антивирусные системы.

Зачастую этот вирус рассчитан на поражение файлов формата cbf, doc, jpg.

Второй вариант – это все-таки выслать запрашиваемый мошенниками код для дешифровки информации, хранящейся на компьютере. И третий самый затратный, все-таки заплатить мошенникам запрашиваемую ими в уведомлении о шифровке сумму и получить разрешение об автоматическом запуске дешифровки. Стоит такая привилегия от трехсот до тысячи долларов США. Теперь вам понятна целенаправленная мотивация вирусных программ билдеров?

Действенным методом борьбы с вышеуказанным вирусом является откат системы на несколько дней назад. Сделать это сможет профессиональный программист.

Эффективная программа для дешифровки файлов RectorDecryptor

Расшифровать файлы формата jpg, doc, cbf можно с помощью антивируса RectorDecryptor. Перед работой этой программы следует закрыть все окна и другие программы. Потом перезагрузить комп. После включения просмотреть все подозрительные файловые документы, выделить их и отправить на проверку через вышеуказанную действующую утилиту.

После проверки файлов через эту программу файлы легко расшифровываются и приобретают прежний вид и формат.

После расшифровки зараженных файлов следует прогнать через вышеуказанный антивирус всю систему, почистить ее от временных папок с помощью программы CCleaner.

Полная проверка компьютера может продолжаться несколько часов, но мощный антивирус на совесть проверит все файлы и восстановит работоспособность вашей системы на все сто процентов.

Если ваш компьютер атакуют постоянные вредоносные программы стоит побеспокоиться не об оплате мошенникам больших денежных сумм, а о покупке мощных программных обеспечений, которые эффективно борются со всеми на сегодня известными штаммами вирусов, а также постоянно обновляются данными о выпуске новых и новых модифицированных их типов.

Один раз, потратив средства на покупку серьезной программы, вы впоследствии получаете следующие выгоды:

— крепкие нервы;

— стопроцентную конфиденциальность работы с компьютерной техникой;

— стопроцентную защиту от взломов и повреждений ваших персональных данных и их использования не в вашу пользу;

— высокую работоспособность компьютерной техники, на которую они будут установлены.

В любой ситуации заражения вирусом вашего ПК не стоит впадать в панику, а нужно немедленно искать антивирусную программу. Очень многие утилиты, эффективно борющиеся с вредоносными электронными элементами можно сегодня скачать бесплатно через Интернет источники. Но при этом нужно понимать, что полный функционал Антивируса будет на сто процентов доступен пользователю только после покупки лицензионной его версии.

Очень многие опытные пользователи компьютерной техники знают, что лучше в своем арсенале иметь несколько видом антивирусов, через которые можно проверить всю систему и выловить в максимальном количестве всех нежданных гостей, которые приходят не по приглашению.

Борьба с вредоносными ПО сначала кажется непонятной и чем-то недосягаемым. Но в процессе наработки практики, вы сможете без особого труда бороться с электронной болезнью века – вирусами, которые досаждают своими уловками и тормозят нормальный процесс работы за компьютером.

Напомним, что эта статья была посвящена именно проблеме расшифровки файлов, которые повреждаются и видоизменяются в системе за счет влияния вирусов – билдеров. Главные моменты, которые нужно извлечь из всего выше сказанного:

— по возможности не читать электронные сообщения сомнительного характера;

— чаще включать на своем компьютере антивирус;

— не спешить рассчитываться с мошенниками за их «труд»;

— все время быть в поиске эффективного антивируса.

Подходящие антивирусные программы выбираются в зависимости от вида вирусов, которые постоянно атакуют ваш компьютер, а также от целесообразности борьбы с множеством различных новых вариаций «мусора», который можно подхватить в виртуальном пространстве на раз-два-три.

Действие вирусов всегда замедляет работу приборов, приводит к зависанию запущенных программ, смене расширений файлов, системному сбою, выведению из строя техники, поэтому купить антивирус намного дешевле, чем бороться с самими вирусами.

Источник